Il DNS o Domain Name System è il servizio utilizzato per dare una corrispondenza tra gli indirizzi di rete scritti nel che siamo soliti utilizzare con il nostro browser (ad esempio, Nexthardware -X- news, recensioni ed anteprime su hardware, software, overclock e fotografia digitale - www.nexthardware.com) e l'unico indirizzamento di rete che i nostri computer sono in grado di capire, in questo caso l'indirizzo IP (62.149.214.80). E' uno dei servizi più sfruttati dell'internetworking ma è anche uno dei pochi servizi di rete che non ha alcun lato client con cui l'utente interagisca direttamente e quindi è anche uno dei più sconosciuti.

Uno degli strumenti più utilizzati per questo servizio è Bind, un tools che è quasi un standard "de-facto" ed è utilizzato anche per i cluster che costituiscono la maggior parte dei "root name server", 13 sistemi sparsi per il mondo che sono la radice della risoluzione dei nomi a livello mondiale.

A me interessano in realtà due funzionalità molto semplici di Bind: Il "caching name server" che avrà lo scopo di sostituirsi all'interno della LAN al DNS del provider, rispondendo alle interrogazioni dei client utilizzando una cache locale (dovrebbe anche contribuire a rendere molto più veloce l'esperienza utente, in quanto le risposte al browser arrivano molto più velocemente che non interrogando il DNS del provider) ed un "Master server" che avrà lo scopo di fornire la risoluzione dei nomi all'interno della rete locale.

Il server l'ho selezionato durante il setup, quindi non c'è da installare niente altro. Se invece non lo avessi fatto prima l'installazione è, come al solito, terribilmente banale:

La configurazione completa di questo software è data da 4 files di configurazione, tutti contenuti nella directory /etc/bind/ e che sono named.conf, named.conf.options, named.conf.local e named.conf.default-zones. In modo un pò impreciso ed inesatto, posso dire che i primi due servono per specificare le funzionalità di base di Bind, le funzionalità che servono quindi al server DNS per rimanere "acceso" e gli altri due invece che determinano il contenuto e quindi le informazioni che il server distribuisce.codice:sudo apt-get update sudo apt-get install bind9 bind9utils dnsutils

La versione 9 di Bind introduce una utility per la gestione remota di bind che si chiama rndc. Questa utility utilizza delle connessioni di rete per gestire bind ed inviargli i comandi attraverso lo scambio di una secret-key che deve essere indicata sia nei files di configurazione di rndc che di bind (su alcuni sistemi a volte indicato anche come "named"). Nella guida che ho finora seguito per l'installazione del DNS, che ricordo essere per Ubuntu invece che per Debian, la configurazione di rndc non è implementata.

La configurazione di default dovrebbe essere già funzionante ma preferisco ripartire da zero. Copio quindi tutto il contenuto della directory "bind" in una sottodirectory di backup ed elimino il file "rndc.key" presente in /etc/bind/ e rigenero la configurazione di rndc con il tool apposito. La directory è scrivibile solo da root, quindi è più comodo farlo come root che dover cambiare tutti i permessi alla directory e farlo con sudo:

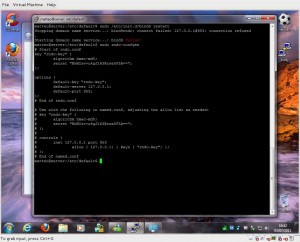

Questo è quello che mi viene mostrato sulla consolle:codice:cd /etc/bind sumkdir backup cp * backup/ rm rndc-key sudo rndc-confgen

Questo output può essere direttamente utilizzato per generare i due files di configurazione che mi servono e che, come detto, si trovano entrambi nella directory /etc/bind/.

A questo punto lancio il comandoper creare un nuovo file di configurazione contenente il nuovo output che stò generando. Questo sostituirà nel caricamento di named e rndc il solo file contenente la secret-key e aggiunge la configurazione necessaria per autorizzare rndc a connettersi a named dal localhost sulla porta 953 per interagire col server DNS.codice:rndc-confgen > rndc.conf

La secret-key può essere specificata in un file separato come nella configurazione di default oppure all'interno di rndc.conf, come in questo caso.codice:nano rndc.conf options { default-key "rndc-key"; default-server 127.0.0.1; default-port 953; };

Il file termina circa a metà. La seconda metà del file è da copiare nel file named.conf, perchè possa autenticare la secret-key di rndc. La cosa più comoda è copiare la seconda parte del file rndc.conf ed incollarla in fondo al file named.conf, cancellando da questa i "#" che non servono prima di salvare.

Il mio named.conf diventa quindi:

Questa configurazione permette il controllo di named solo da locale, se si volesse controllare il DNS anche da remoto bisognerebbe modificare la configurazione del file, copiare la secret-key sul dispositivo remoto e aprire nel firewall la porta 953, ma non è decisamente il mio caso.codice:// This is the primary configuration file for the BIND DNS server named. // // Please read /usr/share/doc/bind9/README.Debian.gz for information on the // structure of BIND configuration files in Debian, *BEFORE* you customize // this configuration file. // // If you are just adding zones, please do that in /etc/bind/named.conf.local include "/etc/bind/named.conf.options"; include "/etc/bind/named.conf.local"; include "/etc/bind/named.conf.default-zones"; # Use with the following in named.conf, adjusting the allow list as needed: key "rndc-key" { algorithm hmac-md5; secret "A53ltLIByMlmlaDrIUhBsQ=="; }; controls { inet 127.0.0.1 port 953 allow { 127.0.0.1; } keys { "rndc-key"; }; }; # End of named.conf

codice:sudo /etc/init.d/bind9 restart

Rispondi quotando

Rispondi quotando